立即更新Chrome以保护您免受此零日漏洞攻击

攻击者一直在利用Chrome中的一个新的重大漏洞–这种漏洞可以用来在受损的设备上运行恶意代码。上周五,在发布紧急修复程序的同时,该漏洞需要一个补丁,该补丁现在应该可以供大多数Chrome和其他Chromium浏览器(如Edge)用户使用。这个漏洞正在被广泛利用,所以你会想要立即更新Chrome。

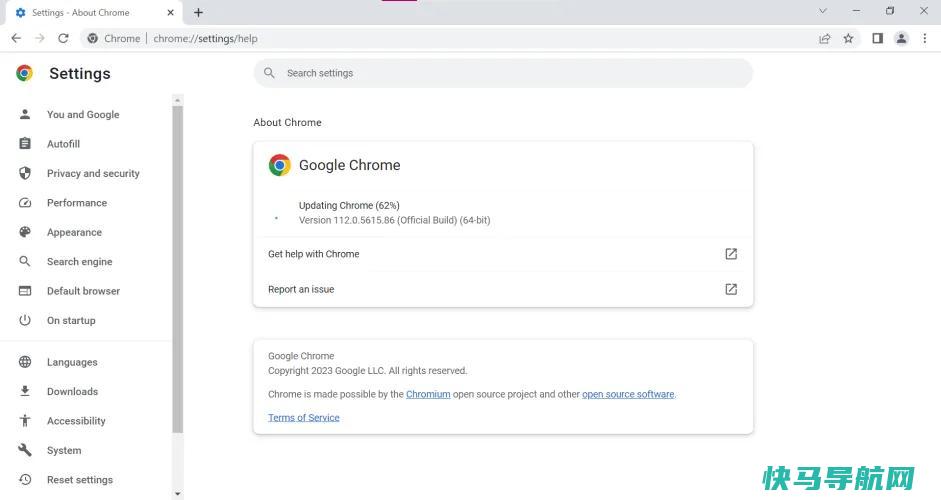

如果更新已经被推送到你的Chrome版本,你应该会在窗口的右上角看到一个小通知(Edge用户也会)。单击该按钮以应用补丁程序并重新启动浏览器。否则,请按照以下说明手动验证您的浏览器版本号并应用修补程序:

如果你还不是最新的,Chrome应该会在你打开关于Google Chrome的屏幕后立即自动开始下载补丁。然后,您应该更新到版本112.0.5615.121。确保您的版本号与整个字符串匹配-当我们检查我们的一台安装了Chrome的PC时,我们的版本仍然是112.0.5615.86,这意味着还没有应用补丁。对于Edge用户,也适用相同的流程,但最终版本号将为112.0.1722.48。

这一漏洞依赖于Chrome的V8脚本引擎中的类型混淆错误,这是我们之前在野外看到的。最新的例子是2023年的第一个。谷歌威胁分析小组的Clément Lecigne上周二报道称,它会影响Windows、Linux和MacOS。然而,攻击者如何操纵这个漏洞的细节还没有公布,这是第一次发现严重漏洞时的常见情况。推迟解释给了那些受影响的人应用修复的时间–现在你知道应该这样做了。

外链关键词: 专升本辽宁自学 身上长 昆明市房产网 电脑美术设计专业课程 ipad越狱软件下载 邹城天气预报查询 苹果平板id怎么注册 江南大学表演专业本文地址: https://www.q16k.com/article/a66ca81518763ec29c03.html

用户中心

用户中心