ACL匹配异常问题排查案例

问题背景

当前环境部分业务需要通过策略路由定向至准入设备,部分业务无需经过准入设备,计划通过策略路由使部分IP直接访问资源、无需定向至行为管理

交换机版本:S12700 V200R013C00SPC500+v200r013sph002

问题现象

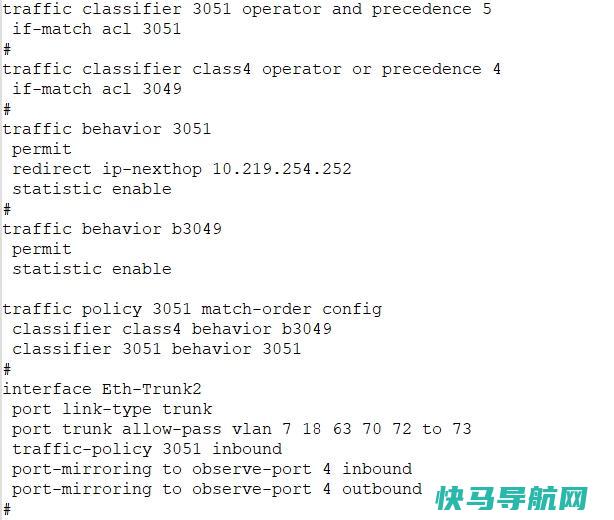

一个流策略中定义两个流分类与流行为,将无需定向的匹配项放在第一条,使其不重定向至准入设备;按该流程操作后发现页面仍会进行重定向,疑似未匹配第一条匹配项。配置信息如下:

问题处理

对测试源目地址进行抓包分析,发现对两个cb匹配项都进行了匹配,经研发说明:在两个cb对条件相近情况下,会对两个cb对都进行匹配,需要配置冲突香,使其单独匹配。

如:

traffic behavior b3049car cir 10000000

该配置与重定向互斥,此场景下将只匹配一条。

问题总结

当cb对条件不互斥的情况下,会对两个cb对都进行匹配,需制造互斥配置,使其逐个匹配。

关于acl匹配机制描述错误的是

ACL的匹配机制总是从第一条规则开始顺序匹配。 访问控制列表(ACL)是一种基于规则的网络安全技术,用于过滤网络流量并允许或拒绝特定的数据包通过。 ACL包含一系列的规则,这些规则按照特定的顺序进行排列,并且每个规则都定义了一组条件和相应的操作(允许或拒绝)。 当数据包到达网络设备时,ACL会按照规则的顺序逐个进行匹配,直到找到一个与数据包匹配的规则为止。 一旦找到匹配的规则,就会执行该规则定义的操作,并且不再继续匹配后续的规则。 ACL的匹配机制并不是总是从第一条规则开始顺序匹配的。 实际上,ACL的规则顺序非常重要,因为一旦找到匹配的规则,就会执行该规则的操作,而不再考虑后续的规则。 因此,如果将一个较为宽松的规则放在ACL的开头,而后续有更严格的规则,那么可能会导致一些不应该被允许的数据包通过。 例如,考虑一个ACL包含以下两条规则:1. 允许所有来自IP地址192.168.1.0/24的数据包通过。 2. 拒绝所有来自IP地址192.168.0.0/16的数据包通过。 如果一个恶意数据包来自IP地址192.168.1.100,由于第一条规则的存在,该数据包将被允许通过,即使它符合第二条规则的定义。 这是因为ACL在找到第一个匹配的规则后就会停止匹配,所以第一条规则会“覆盖”后面的规则。 因此,在配置ACL时,必须非常小心地考虑规则的顺序,以确保网络的安全性。 最好的做法是将最严格的规则放在ACL的开头,以确保它们能够优先匹配并阻止任何潜在的安全威胁。 同时,还应该定期审查和更新ACL规则,以适应网络环境和安全需求的变化。

关于cisco三层交换机ACL配置问题

0.0.0.0 255.255.0.0这不符合逻辑在ACL里,是反转掩码比如拒绝192.168.0.0/16的写法是这样的:deny ip any 192.168.0.0 0.0.255.255反推到你的语句里的IP地址就成这样了:0.0.0.0/0.0.255.255,这是个嘛啊??我没见过啊。 我也不理解。 你最好明确你的需求,举例说,在ACL-IN里拒绝三个子网进入路由器,分别是:192.168.1.0/25,172.16.0.0/16,10.0.0.0/8其他全允许,写法有两种:第一种,ACL命名ip access-listext INdeny ip 192.168.1.0 0.0.0.127 anydeny ip 172.16.0.0 0.0.255.255 anydeny ip 10.0.0.0 0.255.255.255 anypermit ip any any第二种:ACL编号,100-199是ext acl的编号access-list 123 deny ip 192.168.1.0 0.0.0.127 anyaccess-list 123 deny ip 172.16.0.0 0.0.255.255 anyaccess-list 123 deny ip 10.0.0.0 0.255.255.255 anyaccess-list 123 permit ip any anyCisco访问列表默认策略就是拒绝所有,所以就不用再写全拒绝的命令了。 访问列表写完了,绑定到端口生效。 ACL是锁头,路由器是大门。 你买了100把锁头,只有锁在大门上那把才是有用的。

关于ACL配置(华为)

ACL匹配:

缺省情况下,系统按照ACL规则编号从小到大的顺序进行报文匹配,规则编号越小越容易被匹配。

报文与ACL规则匹配后,会产生两种匹配结果:“匹配”和“不匹配”。

匹配(命中规则):指存在ACL,且在ACL中查找到了符合匹配条件的规则。不论匹配的动作是“permit”还是“deny”,都称为“匹配”,而不是只是匹配上permit规则才算“匹配”。

匹配上permit:允许

匹配上deny:拒绝

无论报文匹配ACL的结果是“不匹配”、“允许”还是“拒绝”,该报文最终是被允许通过还是拒绝通过,实际是由应用ACL的各个业务模块来决定的。不同的业务模块,对命中和未命中规则报文的处理方式也各不相同。

不匹配(未命中规则):指不存在ACL,或ACL中无规则,再或者在ACL中遍历了所有规则都没有找到符合匹配条件的规则。切记以上三种情况,都叫做“不匹配”。

扩展资料:

ACL基本原理:

ACL,是Access Control List的简称,中文名称叫“访问控制列表”。

ACL由一系列规则(即描述报文匹配条件的判断语句)组成。这些条件,可以是报文的源地址、目的地址、端口号等。

打个比方,ACL其实是一种报文过滤器,ACL规则就是过滤器的滤芯。安装什么样的滤芯(即根据报文特征配置相应的ACL规则),ACL就能过滤出什么样的报文。

基于过滤出的报文,我们能够做到阻塞攻击报文、为不同类报文流提供差分服务、对Telnet登录/FTP文件下载进行控制等等,从而提高网络环境的安全性和网络传输的可靠性。

上海美女街拍 高根玉足 大胆女人照片 性感 欧美女星排行榜 超好看仙气女生头像本文地址: https://www.q16k.com/article/bb8c672d4bbcd0661141.html

用户中心

用户中心